Un virus llamado FreakyShelly actúa a través del famoso y mundialmente utilizado formato Microsoft Word, al abrir un documento sencillo casi sin la participación del usuario, envía información a los cibercriminales sobre los programas instalados en el dispositivo. Conoce aquí los detalles de esta operación.

Aplicación maliciosa a través de Word

Se trata de una vulnerabilidad en el procesador de textos Microsoft Word que ha permitido que los cibercriminales desarrollen una aplicación maliciosa o virus.

La compañía de ciberseguridad de origen ruso Kaspersky Lab, ha advertido de este virus mediante un comunicado público hace unos días.

Modus operandi del virus FreakyShelly

Si constantemente trabajas con documentos Word y te llegan muchos archivos de este tipo a través de emails, debes tener cuidado porque este virus se activa al abrir un documento en Word que te pueden haber enviado y así alertar a los ciberdelincuentes de tus vulnerabilidades, y lo peor de todo es que puede aparecer en todo el mundo, ya que este software tiene mucha popularidad, ha dicho Kaspersky LAB.

Una vez detectada la posible víctima de un ciberataque, y haber estudiado sus vulnerabilidades, pueden aprovechar para hackear el dispositivo y después lanzar ataques dirigidos.

La técnica de ataque funciona tanto en las versiones de sobremesa como móviles de Word.

La compañía de ciberseguridad ha dicho que este virus no ha sido erradicado en su totalidad y ya dio aviso de forma urgente a Microsoft.

Spear-phishing

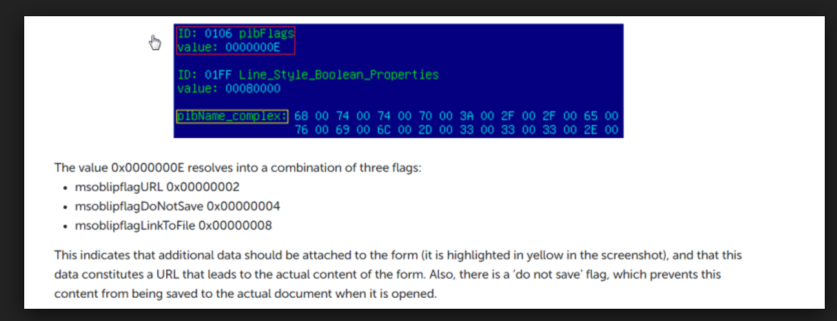

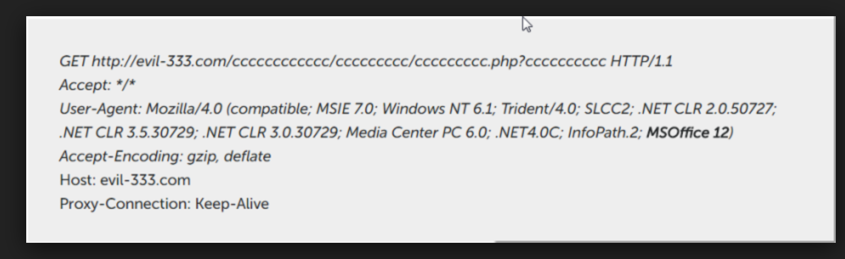

Este virus utilizó una campaña de correo para llevar a cabo sus planes de ciberataque, llamado “spear-phishing” de documentos de formato OLE2, aparentemente inofensivos, pero Kaspersky demostró, que cuando se abría, el documento enviaba una solicitud GET a una página web externa.

Esta solicitud o petición GET, incluía información sobre el buscador utilizado en el dispositivo, la versión del sistema operativo y otros datos sobre otros programas instalados en el dispositivo atacado. El problema se basa en que realmente no era a esa página que se estaba mandando la información sino otra totalmente invisible.

El ciberataque funciona empleando los datos que contiene cada documento digital, con información de distintos parámetros, incluidos el estilo, la ubicación del texto y las imágenes. El objetivo de este virus es cambiar los parámetros mediante manipulaciones de código para informar a páginas web externas.

Cuando el documento se abre, el script php GET se ejecuta enviando un link remoto, es decir, se ha configurado para visitar remotamente un link y no guardar el contenido como normalmente lo hace.

Al menos esta característica no permite un ataque de “malware”, pero igualmente es peligrosa, ya que el usuario tiene una participación mínima y puede llegar a muchas personas en todo el mundo al ser muy popular este software.

Se recomienda, para no ser víctima de este ataque, no abrir nunca correos electrónicos enviados desde direcciones desconocidas y no abrir archivos adjuntos que parezcan extraños o que provengan de desconocidos.

¿Has recibido algún correo con documento word adjunto?

Cuéntanos tu experiencia con este tipo de ataques

Formación profesional relacionada

El curso de tendencias en ciberseguridad, ayudará a los alumnos a renovarse y estudiar a fondo las nuevas tendencias del sector tecnológico en materia de Ciberseguridad Corporativa, como también aplicar nuevas estrategias para prevenir ciberataques o detectarlos de manera más eficiente.

Con este conocimiento, los profesionales podrán mejorar y adaptar cualquier infraestructura de seguridad digital para mantener el capital electrónico muy seguro.